Bezpečnostní agentura Cisco Talos upozorňuje na rostoucí počet phishingových kampaní, které zneužívají zdánlivě neškodné PDF soubory. Útočníci do nich vkládají loga a názvy známých značek a falešné QR kódy nebo podvržená telefonní čísla.

Snaží se nalákat oběti na podvodné webové stránky nebo je donutit kontaktovat falešné zákaznické centrum. Podle expertů tak zneužívají nejen důvěru uživatelů v renomované technologické společnosti, ale také obcházejí zabezpečení firemních zařízení.

„Na PDF dokumenty si lidé zvykli jako na standardní kanál pro komunikaci od firem, bank nebo státu. Vnímají je jako bezpečné a důvěryhodné. Právě této důvěry kyberzločinci nyní systematicky zneužívají pro phishingové útoky,“ komentuje kyberbezpečnostní expert Cisco Milan Habrcetl.

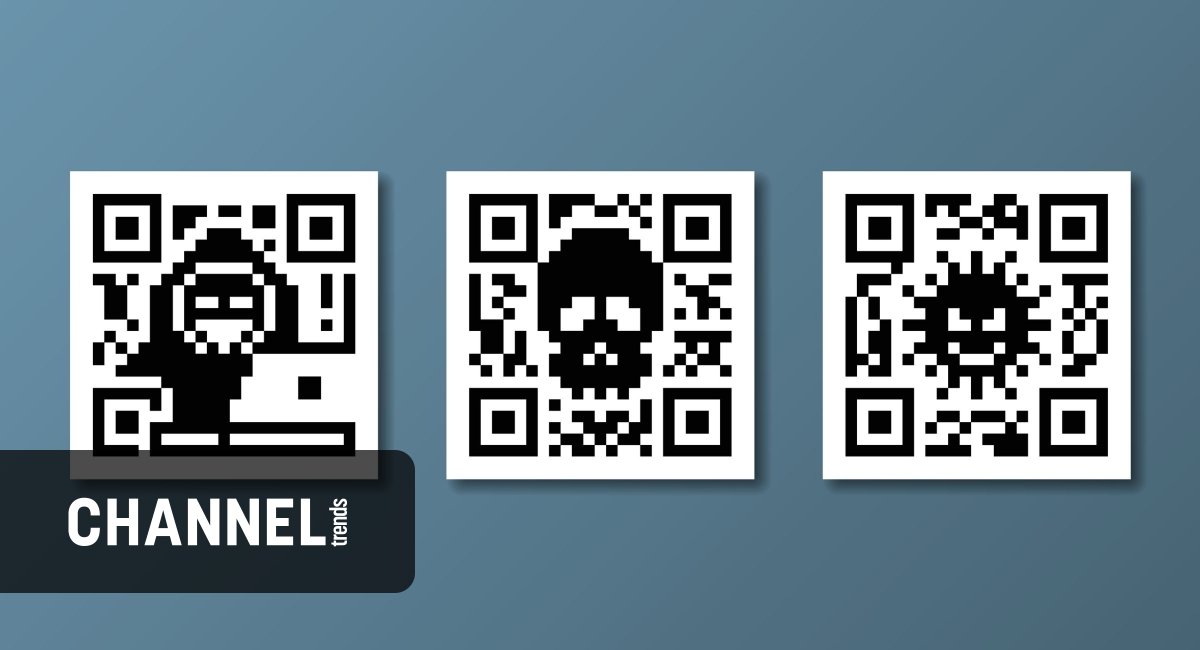

„Útočníci s oblibou kombinují zejména PDF soubory a QR kódy. Tato technika jim umožňuje maskovat škodlivý obsah a ztěžuje jeho detekci tradičními e-mailovými filtry. Obranou je nejen robustnější kybernetické zabezpečení, ale především vzdělávání zaměstnanců uvnitř firem,“ upozorňuje.

Když si myslíte, že vám píše Bradley Cooper

Cisco Talos varuje, že phishingové útoky stojí na získání důvěry prostřednictvím kradené identity. Při komunikaci s běžnými lidmi se kyberzločinci často vydávají za světoznámé herce a herečky, zámožné lékaře nebo dědice pohádkového jmění. Pokud cílí na firmy, „vypůjčují si“ identitu globálních technologických lídrů.

Analýza agentury Cisco Talos odhalila celou řadu případů, kdy bylo zneužito jméno celosvětově známé společnosti prostřednictvím škodlivého PDF. Cílem je přesvědčit příjemce, aby kliknul na škodlivý odkaz, naskenoval QR kód, nebo dokonce zavolal na podvodné telefonní číslo.

Princip je relativně jednoduchý. Hackeři se vydávají za zástupce globální společnosti a pošlou email s PDF souborem, který vizuálně i obsahově odpovídá zneužité firmě. Součástí je falešný QR kód s přesměrováním na phishingové stránky, často chráněné captcha kódy pro zvýšení důvěryhodnosti.

Analytici Cisco Talos také identifikovali zneužívání samotné struktury formátu PDF. Útočníci vkládají škodlivé odkazy do anotací, poznámek nebo formulářových polí, kde nejsou při strojové kontrole na první pohled viditelné. V tom případě QR kód odkazuje na legitimní stránku zneužité společnosti, aby posílil důvěryhodnost, zatímco přiložená poznámka obsahuje skutečný phishingový odkaz.

Obzvlášť zrádné QR kódy

Nejčastěji zneužívanými jmény jsou velcí technologičtí hráči jako Microsoft, Adobe nebo Paypal. Experti Cisco Talos například zadrželi phishingový e-mail, který lákal na „zvýšení výplaty“ a obsahoval QR kód směřující na falešnou stránku Microsoftu.

Jindy se oběť setkala s PDF souborem s logem Adobe. Ten lákal na podvrženou stránku napodobující Dropbox. Nejvíce útoků je přitom podle odborníků z Ciska organizováno ze zemí západní Evropy a USA.

„QR kódy představují obzvláště rafinovanou techniku, protože obcházejí textovou analýzu e-mailových filtrů. Celé tělo podvodného e-mailu může být vloženo do PDF přílohy, což ztěžuje detekci tradičními bezpečnostními nástroji. Bez pokročilé analýzy pomocí optického rozpoznávání znaků tyto útoky snadno proklouznou,“ varuje Habrcetl.

Nepřítel na telefonu

Podle bezpečnostních odborníků je neméně alarmující i nárůst takzvaných TOAD útoků (Telephone-Oriented Attack Delivery), kdy PDF dokumenty obsahují telefonní číslo a žádost, aby příjemce telefonicky vyřešil „neodkladnou“ záležitost. Útočník se následně vydává za zákaznickou podporu a pod záminkou pomoci získá citlivé údaje nebo oběť navede k instalaci škodlivého softwaru.

Experti odhalili, že útočníci často využívají VoIP služby pro zachování anonymity. Navíc stejná telefonní čísla používají opakovaně po několik dní. Tento přístup jim umožňuje vybudovat důvěryhodnou „značkuL a efektivně manipulovat s více oběťmi současně.

„Zneužití důvěry v zavedené značky, zejména prostřednictvím známých formátů jako PDF nebo skrze telefonickou komunikaci, ukazuje na stále vyšší úroveň vynalézavosti phishingových útočníků. Na straně firem proti nim musí stát nejen dobré kybernetické zabezpečení, ale také zaměstnanci, kteří přemýšlejí,“ uzavírá Habrcetl.

Zdroj: Cisco Talos